По факту ничего особо страшного нет. Сразу оговорюсь — я этот вирус поймал на систему, установленную на виртуальную машину. Там ничего нужного вообще нет, только крутится автосёрфинг, потому у меня вообще изначально была идея просто удалить виртуальную машину и скопировать её «нулевое» состояние. Но специально для данной статьи я решил его «ушатать».

Подготавливаем инструмент: прямые руки (необязательно, так как сами почти ничего делать не будем), внимательность, чашка кофе (чая, пива, кефира-по вашему выбору), ну и часок времени (тут зависит от скорости интернета и объёма вашего жесткого диска).

Подготовились? Сейчас разберемся, что делать если вирус зашифровал файлы!

Приступим:

Способ № 1:

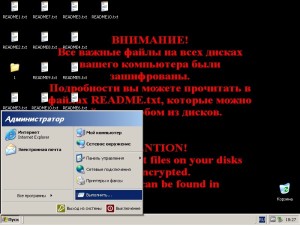

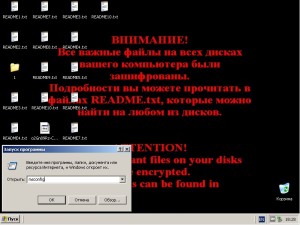

Нажмём «пуск-выполнить», в открывшемся окошке напишем «msconfig» (без кавычек):

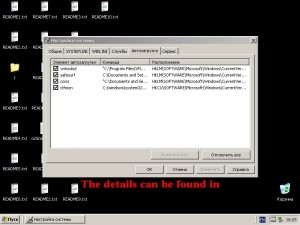

Открывается окно настроек системы, переходим в вкладку «автозагрузка» и смотрим что у нас там есть:

Третьей строчкой видим, что у нас загружается файл scrss, вообще он нужен в системе (отвечает за связку клиент-сервер), но в нашем случае видно, что он находится в папке «C:\Documents and Settings\……» да еще и в подпапке Application Data (полный путь не описываю, ибо забыл записать). Вам это ничего не говорит? Объясняю-в папке Application Data обычно «прописываются» всякие фоновые процессы, а если совсем кратко-то там как раз вирусы любят «проживать»!

В принципе, если снять автозагрузку с данного файла-то после перезагрузки вируса уже не будет и можно удалить файл зловреда, заодно почистив папку temp, но не всё так просто, да и я обещал вам, что руками вы ничего делать не будете.

Потому переходим ко второму способу!

Второй способ-халявный:

Открываем свой любимый браузер, заходим в поисковик (у вас может быть и не Google) и набираем Dr.Web Cureit, переходим по первой ссылке, спускаемся вниз страницы и жмём «Скачайте бесплатно»:

Нас перебрасывает на страницу с информацией, жмём «далее», на следующей странице выбираем «Скачать Dr.Web Cureit с функцией отправки статистики», иначе скачать нам не дадут (иногда приходится играть по чужим правилам):

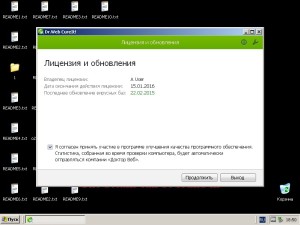

И снова нас перенаправляют (терпение, скоро утилита будет у нас =) ), теперь на страницу с лицензионным соглашением, хотите-прочитайте =). Прочитали-не прочитали, а галочку «Я принимаю условия Лицензионного Соглашения» всё равно ставить придётся, иначе кнопка «продолжить» не активна:

после нажатия «продолжить», начинается скачка, можно сходить покурить выпить чаю:

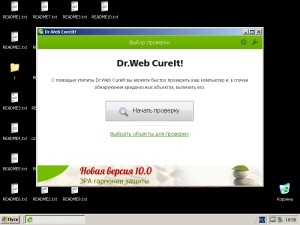

Вот файл у нас на руках, обычно у веба странные названия файлов-видимо, чтобы не «пересечься» с названиями системных файлов и не вызвать конфликт. Обычно названия такого вида: fgsldhye.exe, так что не пугайтесь-всё в порядке.

Скачали? Смело запускаем утилиту, видим, что нас опять (ОПЯТЬ???) спрашивают, хотим ли мы отправить статистику? Ну тут наши не играют, потому ставим галочку, жмём «продолжить» и клацаем большую кнопку «Начать проверку»

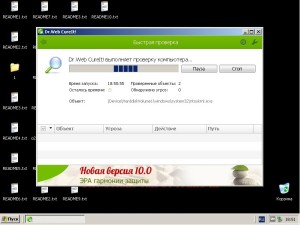

И снова отправляемся курить пить чай (и чем больше у вас жесткий диск-тем дольше курить).

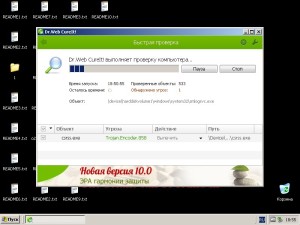

Через 4 минуты уже был результат — тот самый scrss, о котором я писал в начале статьи. Но мы же «халявим»? Ждём окончания проверки

Через 10 минут всё закончилось (жесткий диск у моей виртуальной машины всего 4 гб) и мы видим 3 «бяки» в нашей системе.

Недрогнувшей рукой нажимаем «обезвредить» и утилита «ушатывает» всех бяк и бук, что нашла =).

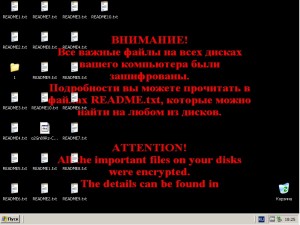

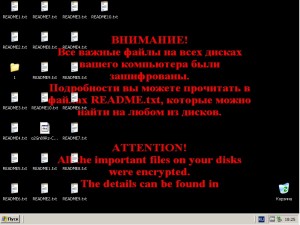

После перезагрузки я слегка поседел, так как у меня снова вылез рабочий стол с этой надписью:

Но, как оказалось, эта надпись выставлена в фоне рабочего стола ( я рукоплескаю вирусописателям — до такого моя больная психика не додумалась). И после её смены на обычную (привычную), всё заработало в обычном режиме.

Данная статья актуальна почти для всех вирусов «мелкая пакость», но я всё равно напишу отдельные статьи по каждому «зловреду», который мне удастся словить на свой компьютер.

Удачного вам пользования компьютером и поменьше вышеуказанных проблемм.